Napad je eskalirao enormnom brzinom! Čak i oni koji ne prate IT čuli su za ogromni talas ransomware napada od prošlog petka koji je pogodio planetu Zemlju i pošteno uzdrmao sferu informatičke bezbednosti, a još više krajnje korisnike. Krivac? Parče ransomware-a, po ESET-u definisan kao WannaCryptor, takođe poznat pod imenima Wanna Cry i Wcrypt, počeo je da se širi rapidno koristeći nedavno procureli NSA exploit EternalBlue.

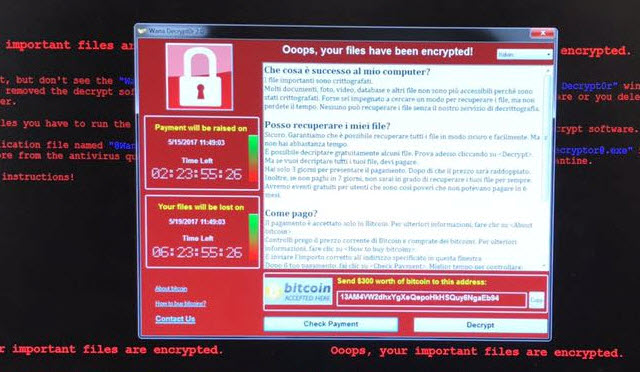

Za razliku od uobičajnog procesa infekcije kod većine ransomware-a, WannaCryptor poseduje osobine crva (worm) koje mu omogućavaju da se samostalno širi mrežom. Rezultat toga je veliki broj infekcija u kratkom vremenskom periodu, za svega 3 dana prijavljeno je 220.000 zaraženih računara! Pored ove bitne razlike WannaCryptor zadržava najbitniju odliku ransomware famillije – zaključavanje korisničkih podataka. Evo poruke koja je zatekla korisnike na engleskom govornom području:

Prve prijave stigle su iz sektora Španskog telekoma nakon čega se događaj širi ogromnom brzinom. Zdravstvene organizacije u Velikoj Britaniji, raznorazni komercijalni veb servisi, enterprise sektor i gotovo svaka vrsta mreže između prijavili su isti problem. Ljudi širom sveta počeli su da šalju snimke ekrana zaključanih računara po kancelarijama, bolnicama, školama. Evo primera na italijanskom:<>/span

Za korisnike je najgore što su podaci zaključani, a napadač je jedini koji može da ih otključa. Ukoliko kompanije nisu obezbeđene backup kopijama, ovaj događaj će imati šire posledice pogotovu u zdravstvenom sektoru gde se barata osetljivim podacima. Cena otkupa se kreće oko 300 dolara, što je zapravo niže od proseka, ali će prava cena biti poznata tek kada se u računicu uključe i faktori poput utrošenog vremena, izgubljenih podataka i druga kolateralna šteta. Naravno, ukoliko otplata bude moguća jer su u WannaCryptor-u primećeni neki ozbiljni programerski propusti poput samo 3 fiksne bitcoin adrese za naplatu. Kod ozbiljnih ransomware igrača svaka žrtva dobija jedinstvenu adresu za uplatu čime se omogućava provera transakcije pre slanja ključa za otključavanje.

Pandemija ovih razmera pokreće i pitanje odgovornosti. EternalBlue exploit, program koji se koristi za širenje WannaCryptor-a otvoreno je dostupan na raznoraznim forumima od datuma njegove objave od strane The Shadow Brokers hakerske grupe. Bez obzira na to da li ga je i ko kreirao (navodno je delo NSA za potrebe špijuniranja), ranije nije bio dostupan “na izvol’te”. Istraživanje je dobro za razvoj, ali mora da postoji odgovorno objavljivanje.

Odgovorni odgovor

Nasreću, da biste se sačuvali od ove pretnje, postoji niz stvari koje možete da uradite i bilo bi dobro da počnete što odmah.

Instalirajte antivirusni softver – Možda ste ovo čuli više puta nego što je potrebno i zaista zvuči repetitivno. Ipak, jako su česti komentari tipa “to je server, a i imamo firewall, pa smo izostavili AV sa ove mašine” ili “i bez AV-a se guši”. Molimo Vas, instalirajte antivirusni softver da biste sebi dali šansu u borbi protiv ransomware-a.

Primera radi, ESET-ov network protection modul je štitio računare od eksploatisanja sporne ranjivosti na mrežnom nivou pre pojave prve verzije ovog ransomware-a. U petak 12. maja povećan je nivo zaštite za pretnju Win32/Filecoder.WannaCryptor.D kroz ažuriranje engine-a za detekciju 15404 (13:20 UTC/GMT +02:00). Dva sata pre zvanične objave, ESET Live GRID je već imao zaštitnu definiciju (11:26AM, UTC/GMT +02:00).

Ažurirajte Windows mašine – molimo Vas! Svesni smo da distribucija zakrpa na celu mrežu može biti veliki problem. Ovu zakrpu morate da instalirate. Dostupna je od sredine aprila i sprečava širenje ransomware-a na nivou operativnog sistema. Listu zakrpa za sve ranjivosti koje je objavila Shadow Brokers grupa možete naći ovde.

Dopune i dodatne informacije za WannaCryptor ransomware:

Više informacija o WannaCryptor pretnji, kao i ESET-ovoj strategiji zaštite, naćićete u našem prethodnom članku. Na adresi http://howmuchwannacrypaidthehacker.com/ je javno dostupna informacija koliko su napadači inkasirali od ove pretnje.

Dopuna 1 – Maj 13: Ukoliko imate Windows XP, Windows 8 ili Windows Server 2003 mašine za koje nije napravljena odgovarajuća zakrpa u martu, imate sreće – iako Microsoft nema praksu da za zastarele operativne sisteme izdaje zakrpe, u ovom slučaju je zbog ozbiljnosti situacije izašao korisnicima u susret.

Dopuna 2 – Maj 14: Verovatno ste čuli za “slučajnog heroja” koji je uspeo da spreči dalje širenje WannaCryptor-a registrovanjem domena koji je pronašao u izvornom kodu infekcije (‘How to accidentally stop a global cyber-attack‘). Iako je svojom reakcijom svetu kupio malo vremena, to nikako ne znači da je opasnost prošla. Možda još uvek nije potvrđena verzija 2.0, ali to je logičan nastavak ove horor priče. Ukoliko već niste, instalirajte zakrpe!

Izvor: WeLiveSecurity.com<>