Do sada smo u više navrata pisali o ransomware infekcijama i upozoravali kolege iz IT-ja na ovu destruktivnu pojavu koja polako postaje svakodnevnica. Razlozi za ekspanziju ransomwarea su jednostavni – napadačima je zarada skoro pa zagarantovana, trasfer novca na Internetu može biti potpuno anoniman, sistemi za distribuciju se prodaju online i dostupni su svima, a “tržište” je globalno. Može se slobodno reći da je crypto ransomware doneo svojevrsnu revoluciju u tehno-loškom podzemlju jer više nije potrebno biti haker iz Matrixa – dovoljno je samo par stotina dolara i pristup Internetu da se uplovi u svet cyber kriminala. Pri ovakvom odnosu snaga nijedna karika u lancu IT zaštite ne sme da popusti! U nastavku se obraćamo onoj najranjivijoj – korisnicima.

Šta je ransomware?

Ransomware je naročito agresivna forma malicioznih programa koji predstavljaju ozbiljnu pretnju, kako za kućne korisnike, tako i u poslovnom okruženju. Ransomware infekcija blokira pristup koris-ničkom uređaju ili podacima na njemu, a za otključavanje zahteva plaćanje otkupnine u kriptovaluti. Cryptolocker, jedna od prvih i najpoznatijih ransomware pretnji zaključavao je sva dokumenta na računaru i nudio mogućnost otkupa ključa za 300 dolara/eura. Novije varijante predstavljaju pretnju po celu mrežu jer sem podataka na računaru kriptuju i mrežne diskove, deljene foldere, pa čak i sadržaj na cloudu. Ukoliko se prisustvo ransomware programa ne primeti na vreme, sam će se oglasiti sa porukom da su svi korisnički podaci zaključani, uputstvom za plaćanje i vremenom u kojem je transakcija moguća.

Fakti / Ransomware

- Tipični ransomware programi koriste RSA2048 enkripciju za zaključavanje fajlova. Današnjem prosečnom računaru bi trebalo 4.6 kvadriliona godina da “razbije” ovu vrstu enkripcije i pro-nađe ključ za otključavanje.

- Procenjuje se da je cyber kriminal u prvih par meseci nakon objavljivanja CryptoLockera inkasirao oko 27 miliona dolara

- U periodu između marta i avgusta 2014. godine blizu 625.000 računara je inficirano Cryptowall varijantom ransomware infekcije koji je zaključao preko 5.25 milijardi korisničkih dokumenata

- Od aprila do juna 2014. FBI je primio 992 žalbe sa preko 18 miliona dolara utvrđene štete.

Bitkoin i kriptovalute

Bitkoini su forma kriptovalute, što zapravo znači da ne postoje u fizičkom obliku. Umesto klasičnog toka novca, bitkoini se razmenjuju online između korisnika i skladište u tzv. anonimnim, zaštićenim novčanicima. Putem Interneta transfer kriptovalute se može odvijati bilo gde na svetu – možete platiti sa bilo kod mesta bilo šta, uz potpunu anonimnost. Ideja stvaranja kriptovaluta je bila nezavisnost od postojećih sistema plaćanja, praćenja toka novca i korisnika, ali je stvorila i plodno tlo za unovčavanje malicioznih aktivnosti kao što je ransomware.

Može se raspravljati o tome da li su upravo kriptovalute uzročnik širenja ransomware infekcija, ali jedno je sigurno, bez njih napadači ne bi imali siguran način za unovčavanje svojih aktivnosti. Uprkos navedenom problemu, posedovanje Bitkoina nije nikakva kriminalna radnja i mnoge respektibilne kompanije uvažavaju Bitkoine kao regularno sredstvo plaćanja. Ipak, kriptovalute su još uvek novina nepoznata široj javnosti, a mnogi će ih upoznati na najgori način – plaćajući otkup svojih podataka.

- Bitkoini su prepoznatljivi po skraćenici BTC i ne može im se ući u trag.

- Cena Bitkoina je stalno promenljiva. Trenutna vrednost jednog bitkoina 35881.56 din.

- Bitkoine možete kupovati u delovima, nrp. 0.5BTC (pola Bitkoina). Jedan Bitkoin može biti razdeljen ekstremno male frakcije.

- Maksimalan broj Bitkoina u opticaju će biti 21.000.000, kada svi budu objavljeni

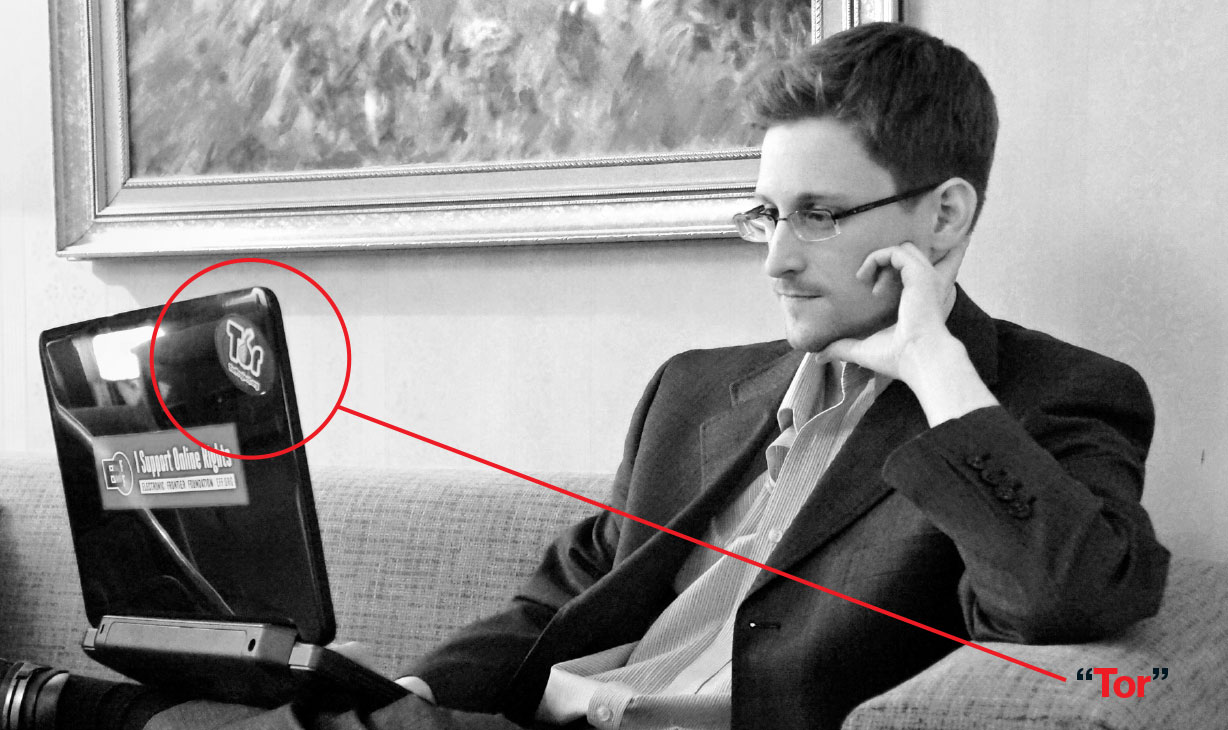

TOR – Mreža anonimnosti

TOR, tzv. The Onion Relay, je online mreža sa pregledačem kreirana da sačuva anonimnost korisnika i saobraćaja koji se preko nje odvija. Pregledač je unapred konfigurisan da koristi hiljade globalno rasprostranjenih besplatnih releja, sav saobraćaj je enkriptovan, a mreža je osmišljena tako da prikriva celokupnu komunikaciju od njenog izvora do konačnog odredišta. Hakeri i ostali korisnici služe se ovom mrežom da komuniciraju, pa čak i hostuju svoje veb sajtove na njima. Osnovna ideja kreiranja TOR mreže bila je sloboda govora, zaobilaženje rastućeg talasa cenzure i kontrole na Internetu, ali je nažalost postala i opasan alat u rukama cyber kriminala. Upravo je TOR mreža sa svim svojim atributima idealan kanal komunikacije preko kojeg se ransomware plasira i od njega ubire zarada.

Fakti / TOR mreža

- Umesto korišćenja klasičnih .com, .net, .org, TOR domeni završavaju sufiksom .onion

- TOR veb adrese se ne mogu pregledati klasičnim pregledačima (IExplorer, Chrome itd.).

- TOR je inicijalno kreiran i razvijen od strane U.S. Naval Research labaratorije i Defense Advanced Research Projects agencije (DARPA).

Vektori širenja ransomware-a

“To se meni neće desiti!”

Pre svega, korisnici moraju biti svesni da, bez obzira na nivo zaštite koju imaju, mogu da “zarade” ransomware, bilo neznanjem, bilo nepažnjom u datom trenutku. Ne postoje bezbednosni sistemi imuni na ovu pretnju i svako može postati žrtva. Ipak, potencijalna opasnost se može svesti na minimum ukoliko se pridržavate nekih osnovnih pravila.

Čuvajte se malicioznih veb sajtova I

Jedan od čestih vektora za distribuciju malvera su maliciozni veb sajtovi. Iako poslovna okruženja uglavnom imaju bezbednosne polise koje korisnicima ne dozvoljavaju posećivanje stranica nerelevantnih za poslovanje, one mogu biti poprilično restriktivne i teško se primenjuju. U svakom okruženju postoje Oni korisnici koji zahtevaju veća prava i razrešene ruke, najčešće bez razloga i shodno poziciji na kojoj se nalaze (menadžeri, direktori, IT “poznavaoci” i sl.). “Ko će menadžeru da zabrani da otvara šta hoće?!” je komentar koji sam previše puta čuo…

Korisnici, svi bez izuzetka, moraju da znaju da posećivanjem porno sajtova, online kladionica, torrent portala, gejming sajtova, preuzimanjem besplatnih programa i igara, skidanjem krekova i nelegalnih aplikacija, prelistavanjem tabloidnog sadržaja i sličnim akcijama u poslovnom okruženju direktno ugrožavaju bezbednost kompanije i snose odgovornost za svoje aktivnosti!

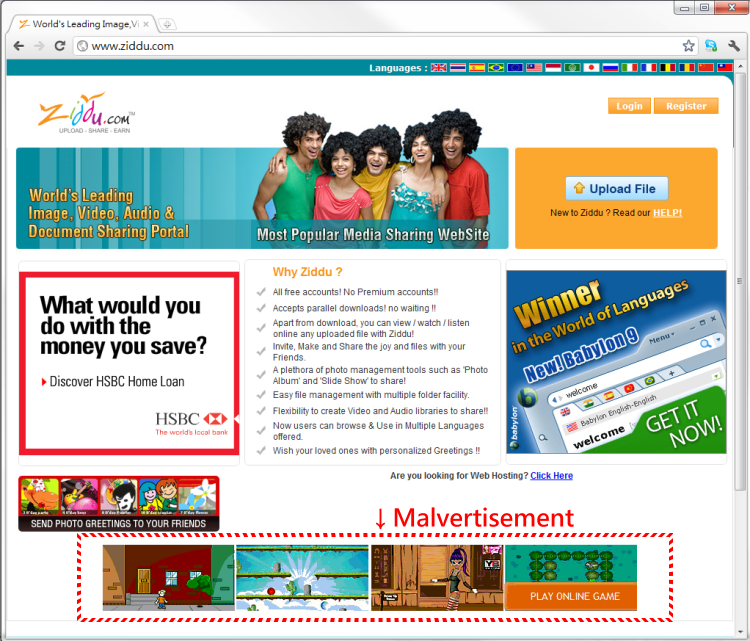

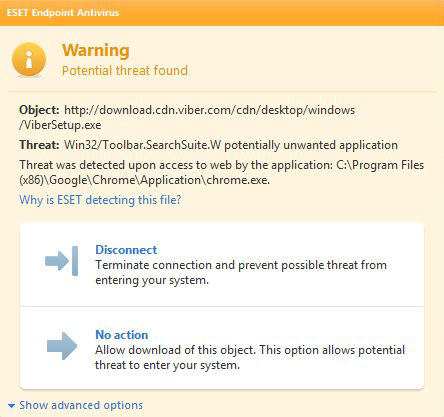

Navedeni sajtovi su veoma popularni i niču kao pečurke po Internetu, a novac zarađuju od prikazivanja reklamnih banera. Baneri mogu da vode i na neproverene izvore i upravo u tome leži potencijalna opasnost. Trend distribucije malvera putem malicioznih banera je toliko popularan da je dobio i svoje ime – malvertising! Čak su i respektivne kompanije poput AOL-a i Yahoo-a “učestvovale” u jednoj od kampanja širenja Cryptowalla 2.0 i izložile preko 3 miliona svojih korisnika potencijalnoj pretnji. Dovoljno je da kliknete na jedan od njih, ili čak pokušate da zatvorite neželjeni pop-up prozor i vaš računar može biti inficiran (pop-up prozor možete bezbedno zatvoriti kroz task manager sa naredbom end task). Savremeni veb pregledači i antivirusni programi obaveštavaju korisnike na opasnost za veliki broj malicioznih sajtova, ali se ni u kom slučaju ne oslanjajte u potpunosti na tu funkcionalnost.

Redovne, manje-više benigne aktivnosti uključuju čitanje vesti, forume, blogove, praćenje dešavanja na društvenim mrežama, slušanje radija, kupovinu online, ali ukoliko skrenete sa dobro poznatih adresa budite svesni da rizikujete ne samo vaše podatke, nego i poslovanje cele kompanije! O gubljenju zdravog razuma u toj situaciji da i ne govorimo…

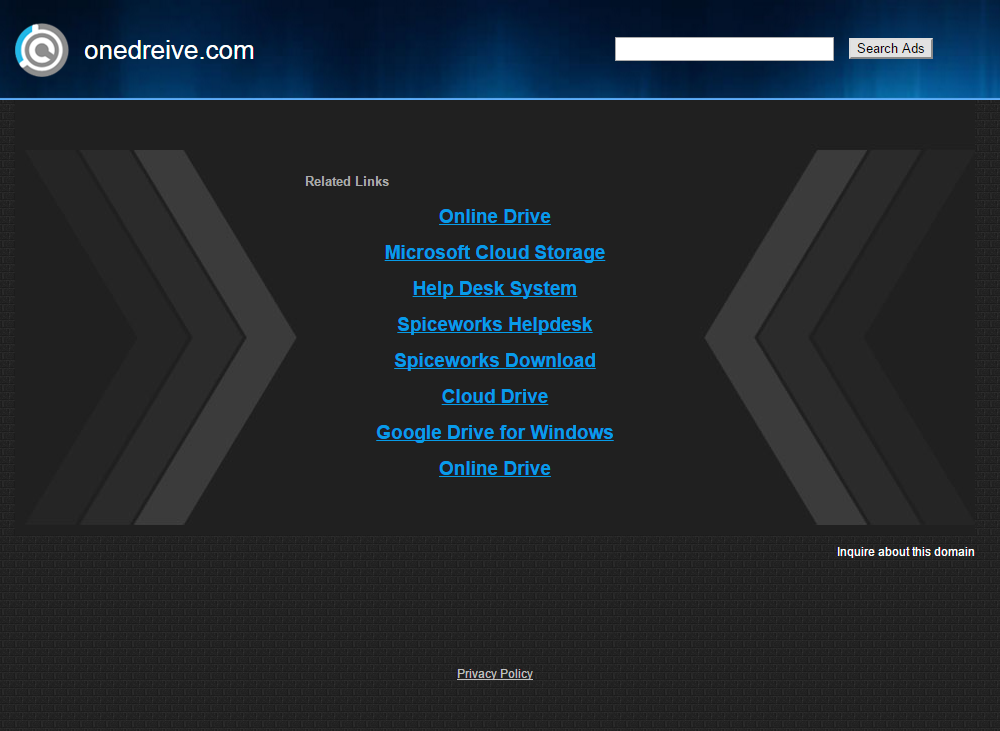

Čuvajte se malicioznih veb sajtova II

Korisnici ponekad završe na malicioznim sajtovima sasvim slučajno, pogrešnim unosom veb adrese u pregledaču ili pretraživaču. S druge strane, kreatori malvera znaju za ovaj problem i održavaju upravo te web adrese sa pogrešnim imenima popularnih pretraga. Google većinu ovih adresa blokira i ne prikazuje ih u pretragama, ali ne sve i u svakom trenutku.

- Obratite pažnju kada unosite veb adresu sajta koji želite da posetite, pre nego što odaberete “Enter” ili “Search” u Google pretrazi.

- Obratite pažnju na ispravnost ponuđene veb adrese u Google pretrazi, pre nego što kliknete na nju.

Preuzimanje besplatnih programa može biti opasno

Korisnici mogu instalirati malver omaškom, ransomware ili bilo koji drugi, instalirajući besplatne programe koji mogu biti ali najčešće nisu releventni za posao.

Obavezno konsultujte IT odeljenje pre instalacije besplatnog softvera. Nakon instalacije može biti kasno.

Obavezno konsultujte IT odeljenje pre instalacije besplatnog softvera. Nakon instalacije može biti kasno.- Proverite mišljenje online zajednica od poverenja (forumi, blogovi) i komentare korisnika pre nego što instalirate nepoznati softver.

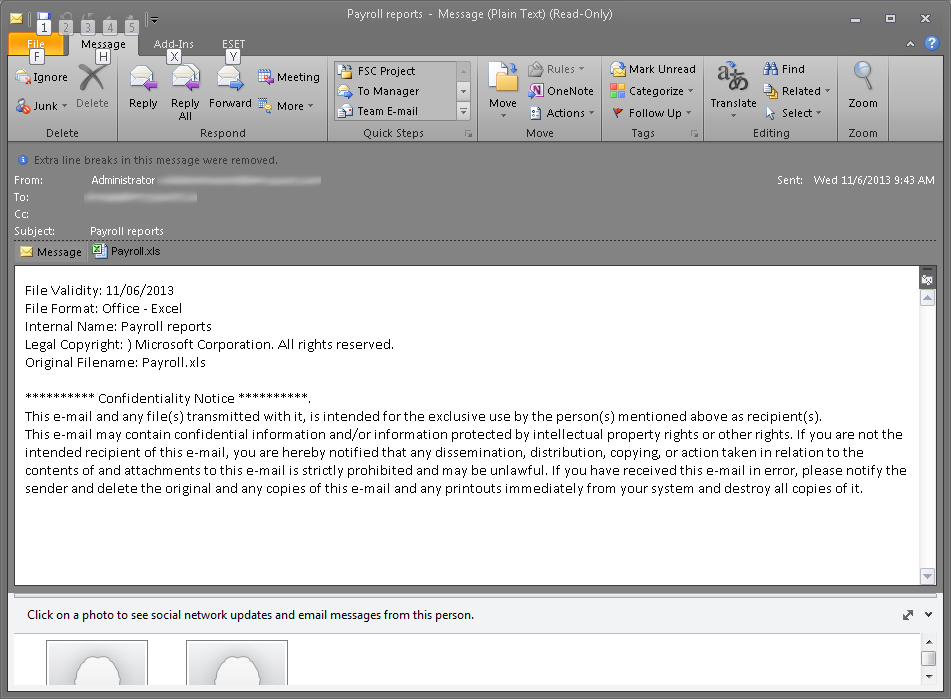

Nepoznate e-mail poruke tretirajte kao nagazne mine

Sledeći, verovatno najčešće korišćeni način za distribuciju ransomware-a su SPAM poruke. Na meti nisu samo kućni korisnici, već i mala i srednja preduzeća koja nemaju adekvatne bezbednosne polise i antivirus i antispam rešenje. Poruke mogu sadržati linkove ka malicioznim sajtovima ili inficirane priloge, a korisnik postaje žrtva klikom na link ili otvaranjem priloga.

Budite obazrivi sa linkovima i prilozima

Iako prikazivanje e-mail poruka nije više pretnja, kliktanje na linkove i otvaranje priloga može biti veoma opasno!

Obratite pažnju na lažne poruke (spoofed e-mails) koje naizgled potiču sa regularnih izvora i od dobro poznatih kompanija, a koje zahtevaju vašu pažnju u vezi sprovođenja određenih aktivnosti kao što su isporuke paketa, povraćaj novca, nedovršene finansijske transakcije, promena kredencijala i sl. Svi linkovi i prilozi su potencijalna opasnost, bilo da su u pitanju putanje do društvenih mreža, cloud servisa, pdf dokumenta ili excel fajlovi. Ako želite da se obezbedite u potpunosti, ne klikćite na linkove i ne otvarajte priloge.

Hakerima je lagan posao da u SPAM poruci adresu pošiljaoca (“From”) zamene sa vama poznatim kontaktom, ukoliko je njegov računar inficiran ili je ostavljao mail adresu na sumnjivim veb sajtovima. Ukoliko primite poruku sa poznate adrese, a niste očekivali tu poruku ili njen sadržaj, kontaktirajte pošiljaoca usmeno (telefon, mail, skype…) i proverite da li je zaista poslao. Ukoliko ste u poslovnom okruženju i sumnjate u validnost neke poruke, pošaljite je IT odeljenju na proveru uz prethodne konsultacije o načinu slanja. Ako ne možete da stupite u kontakt sa IT-jem, proverite svojstva linkova (desni klik, properties) i uverite se da vode na legitimne stranice. I da ponovim, najsigurniji ćete biti ukoliko sadržaj poruke ne otvarate uopšte.

Ažurirajte, ažurirajte, ažurirajte!

Ažurirajte operativni sistem, pregledače, plug-in-ove i aplikacije. Propusti u Windowsu, Javi, Adobe Flash-u, Adobe Reader-u, Silverlight-u su najčešće rupe kroz koje se malver provlači na računar čak iako postoji antivirusni softver. Conficker, jedna od najmasovnijih infekcija u proteklih par godina, za širenje koristi propust u Windows operativnom sistemu i nemoguće ga je ukloniti bez instalacije odgovarajuće zakrpe.

Pravite razliku između legitimnih i lažnih ažuriranja:

- Većina legitimnih proizvođača softvera ne šalje obaveštenja putem mail poruka.

- Legitimni proizvođači softvera redovno ažuriraju svoje proizvode. Većina, ali ne svi, nude korisnicima mogućnost automatskog ažuriranja. Uključite automatsko ažuriranje ukoliko je to moguće. Kada legitimni softver obaveštava korisnika o postojanju nove zakrpe ili nove verzije, to najčešće čini kroz instalirani program ili obaveštenje u system tray-u (u donjem levom uglu desktopa, pored sistemskog sata).

- Ukoliko se obaveštenje pojavi dok surfujete Internetom, najverovatnije je lažno ažuriranje u pitanju. Budite obazrivi – lažna obaveštenja često koriste prepoznatljive logoe legitimnih aplikacija. Legitimna obaveštenja u pregledaču mogu vas navesti da instalirate, recimo, poslednju verziju Flash-a, ali izbegavajte i te ponude. Otvorite sajt proizvođača (Adobe) i instalirajte Flash sa njihove stranice.

Jesam li zaražen?

Simptomi ransomware-a lako su uočljivi:

- Prilikom otvaranja priloga iz mail poruke ništa se ne dešava ili program za otvaranje prikazuje grešku (prvi simptom da ste aktivirali ransomware ili bilo koji drugi malver). U ovom koraku je moguće sprečiti zaključavanje fajlova ukoliko se momentalno razvežete sa mreže, isključite spoljne memorijske uređaje i uklonite maliciozni program. Ova manifestacija može biti i lažna uzbuna, ali je “bolje sprečiti nego lečiti”.

- Naprasno ne možete da otvorite svoja dokumenta (word, excel, pdf, jpg, mp3, avi…) i dobijate greške da su fajlovi korumpirani ili imaju pogrešnu ekstenziju.

- Na desktopu se pojavljuje obaveštenje da su fajlovi zaključani uz uputstvo za plaćanje ako želite da ih otključate.

- Obaveštenje prikazuje tajmer sa preostalim vremenom za plaćanje.

- Prozor sa obaveštenjem se kontinuirano prikazuje iznad svih aktivnih prozora i nije ga moguće isključiti.

- Na računaru pronalazite fajlove HOW TO DECRYPT FILES.TXT ili DECRYPT_INSTRUCTIONS.HTML.

Inficiran sam, šta sad?

Ako ste sigurni, ili ste samo posumnjali da ste inficirani ransomware-om, reagujte odmah!

Isključivanje

Podhitno isključite računar sa bilo koje mreže na kojoj se nalazi i, ukoliko je vaš računar deo kompanijske mreže, obavestite IT sektor o novonastalom problemu. Isključite sve bežične adaptere kao što su Wi-Fi ili bluetooth. Isključite sve spoljne memorijske jedinice, USB memorije i hard diskove. Ne brišite ništa sa računara i ne pokrećite skeniranje antivirusnim softverom ukoliko planirate da eventualno platite otkup. Cilj je da se računaru momentalno onemogući komunikacija sa ostatkom mreže i spoljnim memorijskim uređajima.

Utvrdite obim problema

U sledećem koraku je potrebno da utvrdite koliku je štetu infekcija napravila. Na prvom mestu treba utvrditi čemu je sve računar imao pristup:

- Mapirani diskovi

- Deljeni folderi

- Mrežni diskovi, NAS

- Eksterni hard diskovi

- USB memorije

- Cloud servisi (DropBox, Google Drive, Microsoft OneDrive/Skydrive etc…)

Proverite navedene lokacije i potražite znakove ransomware-a. Ovo je važno iz nekoliko razloga. U slučaju cloud storage servisa ćete možda biti u mogućnosti da povratite fajlove u prethodno stanje, stariju verziju zapisa pre enkripcije što je opcija koju većina servisa nudi. Ukoliko imate backup, prethodno morate da utvrdite koji su fajlovi kompromitovani i uporediti ih sa kopijama koje imate u backupu. I na kraju, ukoliko odlučite da platite otkup, morate znati na kojim lokacijama se nalaze zaključani fajlovi koje treba otključati.

Drugi način za utvrđivanje štete je pretraga Windows registra i listinga koji je kreirao ransomware. Ransomware mora da zna koje je fajlove zaključao radi kasnijeg eventualnog otključavanja i taj spisak mora da postoji negde kao zapis. Najčešće je to zapis u bazi registra, ali budući da svaka verzija ransomware-a radi na svoj način, treba izguglati svojstva verzije sa kojom je računar zaražen. Kao finalna opcija, postoje specijalizovani alati za izlistavanje zaključanih fajlova na računaru.

Utvrdite osobine infekcije

Veoma je važno da znate sa kojom ransomware infekcijom imate posla. Svaki ransomware će uraditi osnovni zadatak, zaključati fajlove i tražiti otkup do određenog roka, ali zavisno od toga kojom ste verzijom zaraženi, možete odrediti naredne korake u rešavanju problema.

Osobine ransomware-a variraju, neki traže veću otkupninu, neki nude više načina plaćanja. Takođe postoji i mogućnost, doduše minimalna, da za vašu verziju postoji alat za otključavanje i u tom slučaju ne morate plaćati otkup. Ukoliko ste pogođeni sa tek objavljenom verzijom, u saradnji sa IT osobljem ili tehničkom podrškom prikupite što više informacija kako biste bolje utvrdili sa čime se suočavate.

U vreme pisanja ovog članka (novembar 2015) ransomware se kao infekcija ne širi na ostatak mreže, tj. ne kopira se kao crv (worm) i ne inficira druge računare. Ipak, ransomware će pokušati da dođe do svih deljenih resursa (mapirani diskovi, deljeni folderi, mrežni diskovi, eksterni hard diskovi, USB memorije, Cloud) kojima računar može da pristupi i, ukoliko ima pravo čitanja i upisa, zaključaće dokumenta i na tim lokacijama.

Rešenje problema?

Ukoliko nemate backup i ne želite da finansirate cyber kriminal, rešenja nema.

Autor koristio izvore:

- HOW TO PROTECT YOUR COMPANY FROM RANSOMWARE: BEST PRACTICES FOR END USERS By Alex Perez, Systems Engineer at CrossRealms Inc.

- RANSOMWARE, Hostage Rescue Manual by Adam Alessandrini

- Mytech U | Ransomware — Is it holding your data hostage

- CryptoWall Ransomware Infects Millions via Yahoo, Match.com, AOL and Other Major Websites

- Tor (anonymity network) – Wikipedia

- Bitcoin – Wikipedia