U drugom postu iz serije “Četiri A” u upravljanju korisničkim nalozima, pisali smo o autentifikaciji, tj. proveri da li neko zaista jeste ko tvrdi da jeste. U većini slučajeva administratori ovde završavaju posao dodeljujući svim verifikovanim korisnicima jednak pristup mrežnim resursima, iako sa preostalih tri “A” mogu da postignu daleko više. U ovom postu pišemo o autorizaciji i kontroli pristupa (Authorization/Access control).

Šta su autorizacija i kontrola pristupa?

Jednostavno rečeno, autorizacija i kontrola pristupa su načini za kontrolisanje pristupa podacima na mreži, servisima i ostalim resursima. Stereotip za autorizaciju u realnom svetu bi bio gorila na ulazu u noćni klub koji propušta samo goste sa ulaznicom. Kontrola pristupa bi u tom scenariju udaljavala one bez ulaznica. Ovi procesi se odvijaju svuda i svakodnevno. Bilo da ste u banci ili se spremate na put avionom, morate da pokažete da ste autorizovani za određene aktivnosti kao što su npr. pristup biznis klasi ili podizanje novca sa računa. Ukoliko nemate dozvolu za pristup nekoj zoni ili aktivnosti, svakako ćete bićete izuzeti.

Da biste sastavili uspešnu šemu autorizacije i kontrole pristupa, potrebne su vam dve stvari – jaka autentifikacija i kvalitetna polisa za kontrolu pristupa. Jaka autentifikacija je neophodna da biste sa sigurnošću utvrdili da se radi o pravom korisniku, a ne pretendentu koji pokušava da ostvari neovlašćen pristup. Kvalitetna polisa će primeniti princip “najmanje privilegije”, što znači da će korisnik moći da pristupi samo onim resursima koji su mu potrebni i dozvoljeni. Autentifikacija i kreiranje polise svakako zahteva vreme i planiranje da biste korisnicima dali odgovarajuće privilegije, niti previše slobodne, niti previše restriktivne.

Kada se koriste autorizacija i kontrola pristupa?

Količina angažovanja za kreiranje polisa čini se kao prekomeran posao, pa je lako zapitati se zašto bi ga uopšte i započinjali. Kratak odgovor bi bio – autorizacija i kontrola pristupa, kao besplatne tehnike, mogu biti veoma korisne u kompanijama sa ograničenim budžetom. Kada niste u mogućnosti da se oslonite na novac i kupite gotovo rešenje, oslonićete se na rad i kreirati polise sa već dostupnim alatima. U ovu grupu spadaju mnogi, bez obzira na veličinu i uspešnost poslovanja.

Svako poslovno okruženje, bilo veliko ili malo, sadrži oblasti i podatke koji ne bi trebalo da budu dostupni svima. Zavisno od veličine kompanije, može biti i više odeljenja gde svako obrađuje osetljive informacije koje ne smeju biti dostupne ostalim odeljenjima (ljudski resursi, prodaja, računovođstvo, razvoj, administracija…). Postoje i okruženja koja imaju potrebe za spoljnim saradnicima, komitentima ili gostima kojima treba omogućiti samo određene resurse (veb portal, Internet).

Preostaje vam da podelite dozvole, individualne ili po grupama, za određene računare ili čitave sekcije, zavisno od potreba i osetljivosti podataka koje štitite. Pre toga sastavite dijagram grupa na koje ćete primenjivati polise, kao npr.:

- Individualna odeljenja

- Grupe u okviru odeljenja

- Ulogama u okviru i između odeljenja (menadžeri, administracija, direktori odeljenja i sl.)

- Zaposleni za specifičnim zaduženjima

- Vođe projekata, menadžeri

- Izvršni direktori, vlasnici

- IT, Obezbeđenje

Nakon kreiranja grupa možete početi sa definisanjem dozvola za svaku ponaosob, bilo da se radi o aktivnosti ili zoni pristupa. Isto tako definišite i zabrane.

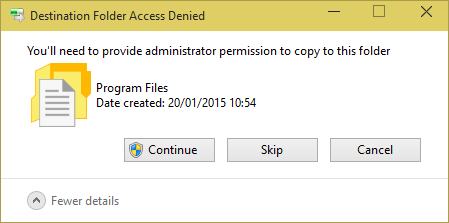

Određenim grupama možete dati puna prava za pristup, pregled i uređivanje dokumenata, dok ćete ostalima definisati zone pristupa i prava na osnovu svakodnevnih poslovnih aktivnosti. Možete odrediti i limite na resursima, tj. čemu, kada i u kom intervalu određena odeljenja ili pojedinci mogu da pristupe (Internet, VPN, kompanijski portali, file share, mail i sl.), pa čak i količinu disk prostora koju određeni korisnik može da zauzme.

Nakon što ste kreirali grupe i dozvole, možete početi sa primenom polisa. Polise je najbolje primenjivati prilikom prijavljivanja korisnika, tj. autentifikacije na uređaj, aplikaciju, online servis ili neku bazu.

Polise je neophodno dokumentovati i beležiti promene kako biste u svakom trenutku imali tačan uvid u prava svakog pojedinca na mreži. Ujedno, to bi bio i poslednji korak i uvođenju autorizacije i kontrole pristupa.

Korisni linkovi:

Microsoft Technet: Authorization and Access Control Technologies

Microsoft Technet: Managing Authorization and Access Control

Izvor: www.welivesecurity.com