Danas, kada se nove pretnje i moguće ranjivosti identifikuju na dnevnom nivou neophodno je koristiti sve dostupne sigurnosne alate i preduzeti najrazličitije zaštitne mere. Briga o sigurnosti je zahtevnija nego ikada ranije i podrazumeva niz aktivnosti: od usvajanja onog što se priznaje kao najbolja praksa, preko redovnog informisanja o aktuelnim pretnjama do postavke i održavanja […]

Category: Bezbednost Page 7 of 13

Morao sam da zamenim ruter. Stari TP Link nije mogao da izađe na kraj sa našim zahtevima – dva računara, tri telefona, igračka konzola, TV, Chromecast, radio, pametno osvetljenje, termostat, pametni sat… Imao sam minimum 13 aktivnih uređaja u 50 kvadrata, bez da računam goste kojima je prvo pitanje lozinka za wireless.

Nova godina u IT svetu počela je burno. Glavna meta je Intel, dominantni proizvođač procesora za servere i radne stanice, a vest je da maltene svi njegovi proizvodi, od 1995 na ovamo, imaju ozbiljan bezbednosni propust u samoj arhitekturi i dizajnu procesora. Meltdown i Spectre ranjivosti, kako su ih nazvali njihovi pronalazači, omogućavaju da aplikacije […]

Ukoliko među vama ima korisnika čiji su podaci ostali zaključani Petya ransomware-om , imamo dobru vest! Kao i u nekoliko slučajeva do sada, sajber kriminalci koji stoje iza ove pretnje objavili su ključ za dekripciju diskova i fajlova zaključanih ovim tipom ransomware-a. Ovaj ključ je objavila osoba ili grupa koja stoji iza Petya ransomware-a i validan je za […]

Preporuka za ESET korisnike br. 2017-0012 / Jun 27. 2017 / Nivo opasnosti: Kritičan Ovaj članak ima za cilj da upozori korisnike na novu, globalnu pretnju pod imenom Petya.C. O Petya infekciji pisali smo ranije na našem blogu. Ukoliko Petya uspešno inficira MBR (master boot record), zaključaće i ceo disk na kojem se taj MBR nalazi. Čak i ukoliko ne […]

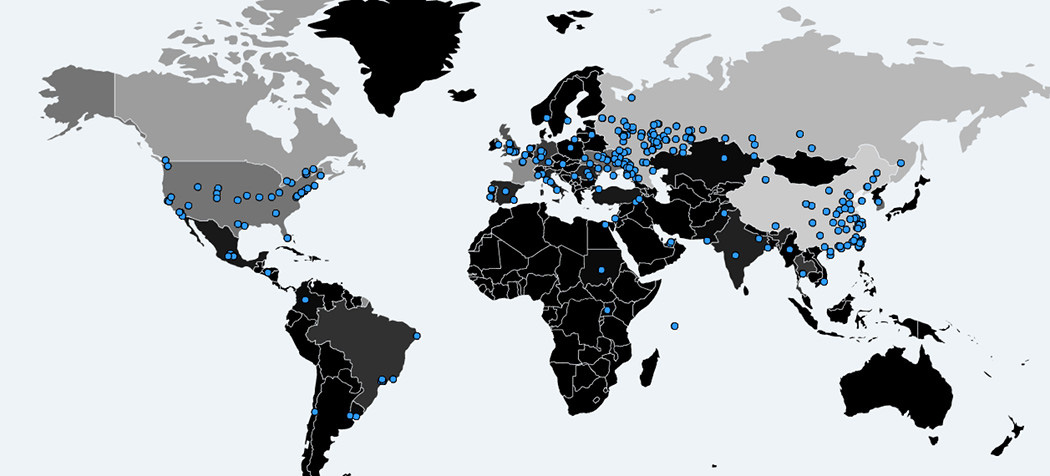

Napad je eskalirao enormnom brzinom! Čak i oni koji ne prate IT čuli su za ogromni talas ransomware napada od prošlog petka koji je pogodio planetu Zemlju i pošteno uzdrmao sferu informatičke bezbednosti, a još više krajnje korisnike. Krivac? Parče ransomware-a, po ESET-u definisan kao WannaCryptor, takođe poznat pod imenima Wanna Cry i Wcrypt, počeo je da se širi […]

Ukoliko niste već čuli, u toku je ransomware napad nezabeleženog obima pod imenom “Jaff / WannaCryptor”. ESET prati razvoj ovog događaja i u nastavku možete pročitati zvanične preporuke za sve naše korisnike.

Pre nekoliko dana naišli smo na vest da je otkrivena nova aplikacija na Google Play-u koja u sebi sadrži ransomware. Ova pojava nije novost, ali svakako poziva na opreznost čak i kada aplikacije instalirate sa proverenih izvora poput Google Play Store-a.

U poslednjih nekoliko godina ransomware važi za jako “unosan posao” i vremenom popularnost ove pojave ne jenjava. Jedan oblik ove pretnje koja se javlja u značajnom broju detektovana je od strane ESETa kao Win32/Filecoder.Crysis. Po rasprostranjenosti se nalazi na drugom mestu odmah posle TeslaCrypt ransomwarea. Osim što je detektovao, ESET je razvio i besplatan alat za […]

Zamislite scenario – imate hiljade korisnika podeljenih na desetine eskpozitura, stotine odeljenja, svako odeljenje ima svoj fileshare, korisnici mu pristupaju preko mapiranog diska i većina ima read/write prava. Kompanije ove veličine su kod nas retke, ali priča podjednako važi i za mala preduzeća sa jednim fileshare serverom i desetak zaposlenih koji imaju full pristup. Sada zamislite da neko od zaposlenih […]